SIM Jacker olarak adlandırılan bu güvenlik açığı, mobil operatörler tarafından yaygın olarak kullanılan SIM kartlarına gömülü olan “S@T Browser” adındaki teknolojiden kaynaklanmaktadır.

S@T Browser(SIM Alliance Toolbox Browser) : S@T Browser, SIM Tool Kit’in bir bileşeni olarak SIM kartlara takılan, taa 2000’lerden beri internet erişimi için WAP(Kablosuz Uygulama Protokolü) destekleyen telefonlarda kullanılmak üzere tasarlanmış bir mikro tarayıcıdır.

SIM Kartlar üzerinde yürütülebilir bir program olarak çalışan bu tarayıcı, Mobil Servis Sağlayıcılarının bazı hizmetler verebilmesi için tasarlanmış bir teknolojidir.

S@T Browser, telefona bir SMS mesajı göndererek tetiklenebilen ve onun üzerinden “mesaj gönderme, konum bilgisi elde etme, veri gönderme, çağrı yapma” gibi STK(SIM Tool Kit) komutları içermektedir. Bu sebep ile saldırganlar tarafından kötüye kullanılabilindiğinde oldukça problem yaratabilen komutlar gerçekleştirebilmeyi sağlıyor.

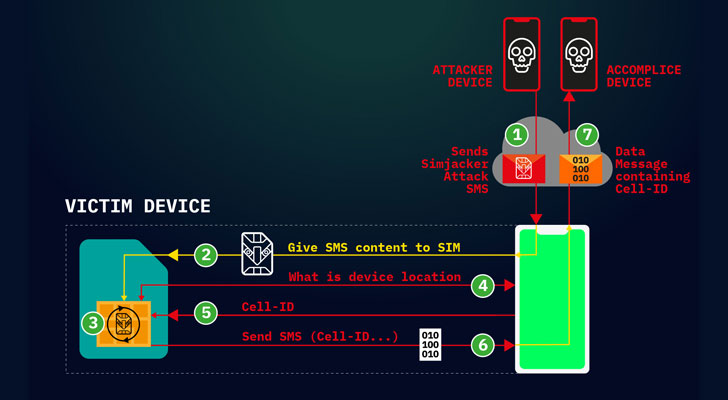

Saldırı nasıl yapılıyor?

10 Dolarlık bir GSM modem kullanılarak “Casus Yazılım” benzeri bir kod içeren SMS kurbana gönderilir ve aşağıda ki maddelerde bulunan işlemler yaptırılabilir ;

- Kurban adına başkasına istediği mesajı gönderebilmek bu nedenle yanlış bilgi yaymak,

- Cihazın konum bilgilerini alma,

- Kurban telefonuna, saldırganı yani kendisini aramasını sağlayacak zararlı kod içeren mesaj gönderilir. Saldırgan çağrıyı açar ve bu sayede saldırgan, kurbanın ortamını dinleyebilir duruma gelir. Kurbanın telefonunun arayüz görüntüsünde bir değişiklik olmayacağı için kurbanın bu durumdan şüphelenmesi de pek mümkün değil.

- IMEI Numarası, dil, pil seviyesi gibi verileri öğrenme.

- Saldırganın “özel tarifeli” olan kendi numaralarını arattırarak para kazanması

- Kurban telefonuna kötü amaçlı bir web sayfası açtırarak zararlı yazılım dahil etmek

Saldırı esnasında kurbanın telefon arayüzünde herhangi bir değişiklik olmuyor. Kurbanın telefonu, Arka planda başka numarayı arasada, başkalarına SMS göndersede veya kötü amaçlı web sitelerine giriş yapsada telefon arayüzü olduğu gibi duruyor. Bu sebep ile kurban ne zaman saldırıya uğramış olduğunu veya şuan da saldırıya uğruyor olduğunu bilemiyor.

SIM Jacker Saldırı Mesajı(SIM Jacker Attack SMS), Kötü amaçlı yazılım yükü veya Casus yazılım taşıyan mesaj olarak tanımlanabilir. Bunun sebebi ise SIM kartın yapabileceği işlemlerin bir listesini içeriyor olmasıdır.

Ve aşağıda belirttiğim videoyu izlerseniz saldırının önem derecesini ve oluşma adımlarını daha güzel şekilde anlayabilirsiniz ;

SIM Jacker – S@T Attack

İzlediğiniz üzere saldırgan, kurban telefonu üzerinden başka birisine SMS mesajı gönderebiliyor. Sonrasında Kurban kendi telefonuna baktığında böyle bir mesaj gönderdiğini göremiyor. Çünkü arayüzde gerçekleşen bir işlem yok. Her şey SIM Kart üzerinden gerçekleşiyor.

Bu zafiyetten, 2009’dan beri güncellenmemiş “S@T Browser” teknolojisini kullanan eski SIM kartlara sahip tahmini “1 Milyar” insan etkilenebilir durumdadır.

“Adaptive Mobile Security” şirketi, bulduğu bu güvenlik açığını ve güvenlik açığı için detaylı teknik dökümanı 2019′ da yayınladı. Yaptıkları araştırmalar ve analizlerden yola çıkarak yaklaşık 2 yıldır devletlerin bu güvenlik açığını kullanarak istediği kişileri sözde “gözetim amacı” ile izlediklerini iddia ediyorlar.

Peki güvenliği nasıl sağlanır ?

Bu güvenlik açığından korunmak için Mobil Operatörünüzden SIM kartınızı değiştirmesini istemeniz dışında bir seçeneğiniz yok. Neyse ki biz şanslıyız bizim SIM kartlarımızda bu teknoloji bulunmuyor (:

Kimler Etkileniyor ?

S@T Browser teknolojisinin en az 29 ülkede ve en az 61 Mobil Operatör tarafından kullanıldığı düşünülüyor. Bu ülkeler;

Meksika – Guatemala – Belize – Dominik Cumhuriyeti – El Salvador

Honduras – Panama – Nikaragua – Kosto Riko – Güney Amerika

Brezilya – Peru – Kolombiya – Ekvador – Şili – Arjantin – Uruguay

Paraguay – Afrika – Fildişi Sahili – Gana – Benin – Nijerya – Kamerun

İtalya – Bulgaristan – Kıbrıs – Suudi Arabistan – Irak – Lübnan – Filistin

SIM Jacker ile ilgili daha teknik bilgiler öğrenmek istiyorsanız, bu güvenlik açığını keşfeden Adaptive Mobile Security şirketinin yazmış olduğu dökümanı inceleyebilirsiniz;

• Adaptive Mobile Security – SIM Jacker

0x028

Yorum bırakın