Selamlar! Bu yazımda sizler ile gerçekleştirdiğim sızma testleri sırasında sık sık karşılaştığım sorunlar olan;

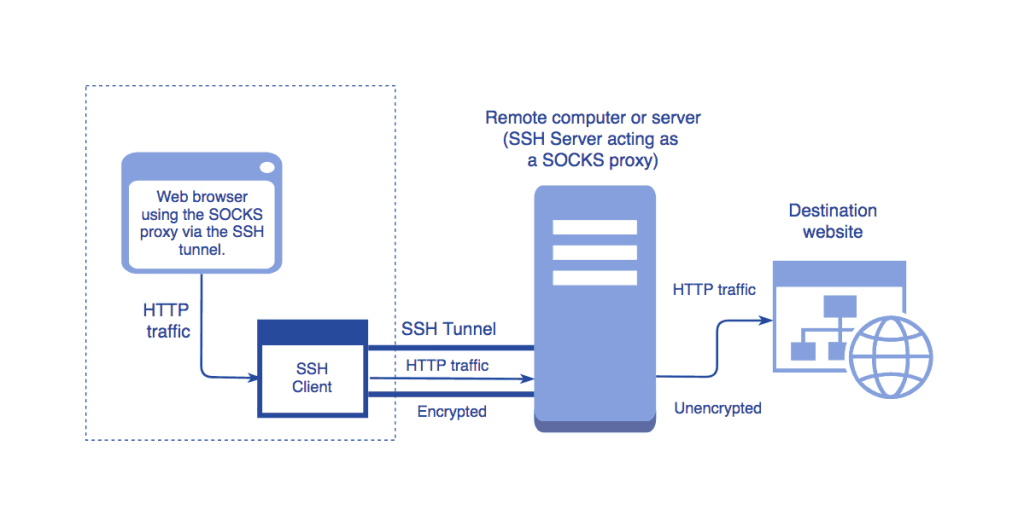

- Komut satırı (CLI: Command Line) ara yüzü ile erişilen sistemlerde tarayıcı (browser) çalıştırılamaması nedeni ile bağlantı sağlanan sistem üzerinden işlevsel olarak internetin kullanılamaması noktasına çözüm olarak Port Yönlendirme ve sonrasında port yönlendirme yapılarak bağlantı sağlanan sistem üzerindeki tarayıcı trafiğinin BurpSuite üzerinden nasıl geçirildiği,

- Kurum ağındaki güvenlik duvarı (firewall) engellemeleri sebebi ile RDP bağlantısı yapılamayan bir cihaza, farklı bir cihaz üzerinden tünelleme yaparak nasıl RDP yapılabileceği,

Konularından bahsediyor ve bu sorunlara çözüm olarak basit ancak etkili amansız hacker hilelerinden (trick) bahsediyor olacağım.

Bu zaman dek yaşadığım veya yaşanabilecek olan olası sorun senaryolarını örneklendirecek olursam:

SSH üzerinden Proxy Tünelleme Yapılmasını Gerektirecek Durumlar

- Normalde internetten erişime kapalı bir web uygulamasının sızma testinin gerçekleştirilmesi için kurumumuzun sahip olduğu bir Unix sistem IP’sine izin tanımlamaları gerçekleştirilebilir. Biz ise testi yapacağımız web uygulamasına erişmek için ilgili Unix sistemimize SSH ile bağlantı yaparız yani Unix sisteme komut satırı (CLI) ara yüzünde erişebiliriz ve bu nedenle tarayıcı vb. çalıştıramadığımız için görsel arayüz olarak web uygulamasına erişemeyiz.

- Uzaktan (remote) olarak gerçekleştirilen iç ağ (intranet) sızma testleri için kurum bizim kullanabileceğimiz bir Unix sistem ayağa kaldırabilir. Bu sisteme de SSH ile bağlantı sağlayarak sadece CLI olarak sistemi kullanabiliyor olabiliriz. Ancak iç ağ testleri sırasında bazı web uygulamalarını test etmek için, web uygulamalarından bilgi toplama (enumeration) için hatta kullanıcı girişi olan web uygulamaları üzerinde varsayılan kullanıcı adı & parola denemeleri gerçekleştirmek için bizim bağlı olduğumuz iç ağ (intranet) içerisindeki bir cihazın erişim yetkilerine sahip tarayıcıya sahip olmamız gerekebilir.

SSH üzerinden RDP Tünelleme Yapılmasını Gerektirecek Durumlar

- Uzaktan (remote) olarak gerçekleştirilen iç ağ (intranet) sızma testleri için kurum bizim kullanacağımız bir Windows bir de Unix sistem ayağa kaldırabilir. Ancak bağlı olduğumuz kurum VPN’i üzerinden direkt olarak ilgili Windows sunucusuna RDP yapmamız güvenlik duvarı (firewall) tarafından engelleniyor olabilir. Bu sebep ile Unix sistem üzerinden RDP tünelleme gerçekleştirerek ilgili Windows sunucusuna RDP yapılması gerekebilir.

Proxy Tünelleme Sonrası İlgili Trafiğin BurpSuite Üzerinden Geçirilmesi

- Port yönlendirmesi yaptık ve bu sayede iç ağda bulunan bir cihaz üzerinden internete çıkıyormuş gibi tarayıcımızı kullanıyoruz diyelim. Ancak sızma testi esnasında kaba-kuvvet saldırıları, parametreleri değiştirerek farklı açıklıklar tespit etme ve diğer birçok farklı işlem için bu trafiği göz bebeğimiz BurpSuite üzerinde yakalamamız gerekir.

Şimdi bu 3 ana başlığımız için gerekli olan işlemlerin nasıl yapıldığına bakalım,

1 – SSH üzerinden Proxy Tünelleme

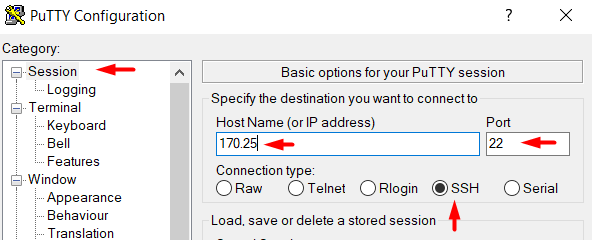

1.1. Port yönlendirmesi yapacağımız sunucuya bağlantı yapmak için IP adresi ve SSH Port numarası girilir.

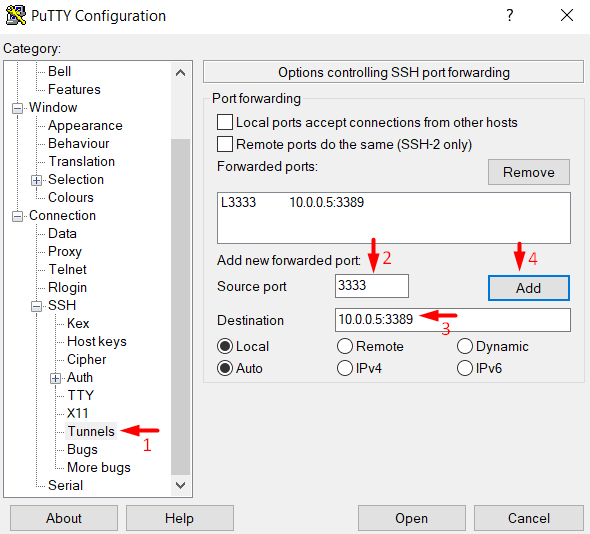

1.2. PuTTY’de sol tarafta bulunan sekme üzerinden “Tunnels” açılır ve Kaynak Port (Source Port) kısmına Proxy olarak kullanmak istenen port numarası yazılır ve sonrasında “Add” butonuna tıklanarak port yönlendirilmesi eklenmiş olur. Sonrasında PuTTY başlatılarak ilgili sunucuya SSH bağlantısı gerçekleştirilir. SSH Bağlantısı gerçekleştiğinde port yönlendirmesi de aktif hale gelmiş olur.

1.3. Kullandığımız tarayıcının Proxy ayarlarına gidilerek:

- Vekil sunucuyu elle ayarla

- SOCKS sunucusu: localhost veya 127.0.0.1

- Port: <Port yönlendirmesi yaptığınız port numarası>

- SOCKS v5

1.4. Bu adımları gerçekleştirdikten sonra Proxy ayarlarını yaptığımız tarayıcı üzerinden internete port yönlendirmesi yaptığımız sistem üzerinden çıkıyoruz. Bu sayede normalde internete (public olmayan) kapalı olan ancak bir sunucu IP’sine izin tanımlanmış olan bir web uygulamasına bu tarayıcı üzerinden erişebilir ya da iç ağ testleri esnasında iç ağda bulunan sistem üzerinden Proxy tünelleme yaparak iç ağda bulunan web uygulamalarına lokal sistemimizde yer alan tarayıcı üzerinden erişim sağlayabiliriz.

2 – SSH üzerinden RDP Tünelleme

2.1. Port yönlendirmesi yapacağımız sunucuya bağlantı yapmak için IP adresi ve SSH Port numarası girilir.

2.2. PuTTY’de sol tarafta bulunan sekme üzerinden “Tunnels” açılır ve:

- Source Port: <lokal cihazımızdan port yönlendirmesi sonrası RDP bağlantısı yapmak istediğimiz port numarası>

- Destination: <aslında RDP bağlantısı yapmak istediğimiz adres ve port numarası>

- Add

2.3. Kaynak Port (Source Port) kısmında belirlediğimiz IP:Port bilgilerini RDP oturumuna yazarak artk RDP tünelleme ile Hedef (Destination) kısmına yazmış olduğumuz sisteme RDP ile bağlantı sağlayabiliriz. Bu sayede normalde güvenlik duvarı izinleri sebebiyle RDP yapamadığımız hedef sisteme, erişebildiğimiz farklı bir sistem üzerinden tünelleme yaparak RDP bağlantısını gerçekleştirebiliyoruz.

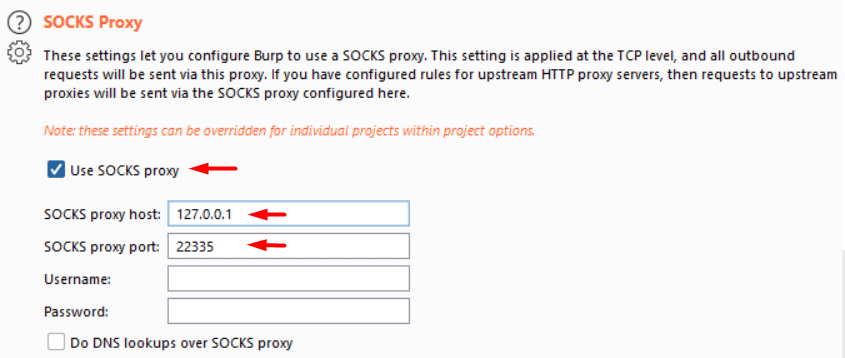

3 – SSH ile Proxy Tünelleme Sonrası Tarayıcı Trafiğinin BurpSuite Üzerinden Geçirilmesi

3.1. Proxy Tünelleme işlemleri sırasında Kaynak Port (Source Port) belirlerken bu sefer aynı anda Hedef (Desination) adresi ve port bilgisi belirtiyoruz ve Proxy tünelleme yapacağımız sisteme SSH bağlantısını gerçekleştiriyoruz.

3.2. PuTTY’de port yönlendirmesi yaptığımız sırada Hedef (destination) kısmına yazdığımız IP adresi ve Port numarasını, BurpSuite üzerinde SOCKS Proxy ayarlarına giriyoruz. Normal Proxy tünelleme gerçekleştirmemiz arasındaki tek fark olan Hedef (Destination) belirtip tekrar lokal adresimizi ve port numarasını belirtmemiz sayesinde: tarayıcı üzerinde geçen trafiği aynı zamanda BurpSuite üzerine aktarabilmiş oluyoruz.

3.3. İşlemler tamamlandıktan sonra artık Proxy tünelleme ile internete çıktığımız tarayıcı üzerindeki trafiği BurpSuite üzerinden de geçirebiliyoruz.

Ve yazının sonuna geldik, umarım sizlere rehberlik edebilecek bir yazı olmuştur (:

0x035

Yorum bırakın