DHCP (Dynamic Host Configuration Protocol) : Basit şekilde anlatacak olursam, Network üzerinde, clientlara kendi IP havuzundan otomatik olarak IP atayan&tanımlayan protokoldür. Günümüzde Networklere bağlanan cihazlar giderek arttığı için dolayısıyla hepsine manuel olarak IP atamakta zorlaştığı için geliştirilen bir protokoldür. DHCP protokolü genellikle 67. Port üzerinde çalışmaktadır.

DHCP Spoofing saldırısı OSI modelinin 2. Katmanında gerçekleşen bir saldırı türüdür. Saldırgan, bir tool&yazılım yardımı ile ile kendini sahte bir DHCP sunucusu gibi gösterir.

Mantık ve sonuç olarak ARP Poisoning saldırısı ile oldukça benzer bir saldırı türüdür.

Saldırı Senaryosu Gerçekleşme Adımları ;

➊ Kendini DHCP sunucusu gibi tanıtacak olan Saldırgan, bulunduğu ağa sürekli broadcast olarak DHCP Offer paketleri gönderir. Bu DHCP Offer paketlerinin içerisinde ki ağ bilgilerini Gateway adresi kendi IP’si olacak şekilde değiştirir.

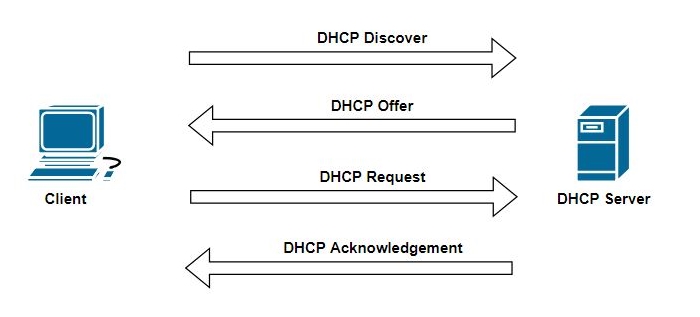

➋ IP almak isteyen Kurban, bulunduğu ağa IP almak istediğini belirten DHCP Discover(Keşif) paketi gönderir ve DHCP Offer paketi almak için etrafını dinlemeye başlar.

➌ Saldırganın sürekli ağa yaymış olduğu DHCP Offer paketini alan Kurban, saldırgana yani sahte DHCP sunucusuna IP almak istediğini belirten DHCP Request paketini gönderir.

➍ Saldırgan bunun üzerine kurbana bir DHCP Acknowledgement paketi gönderir ve işlem sona ermiş olur.

✓ Artık saldırgan kendi IP’sini Gateway gibi gösterdiği için, kurbanın yapacağı trafikler Saldırgan cihazı üzerinden geçecek. Veri alınıp-gönderilirken şifrelenmeyen veya basit şifrelenen tüm verileri saldırgan tarafından okunabilir ve erişilebilir durumda olacaktır.

Normalde olan DHCP Handshake(El Sıkışma) Mantığı ise şu şekildedir ;

Şimdi şu atağı birde biz yapalım!

Step 1 : Saldırgan cihazımızın IP adresini öğrendik.

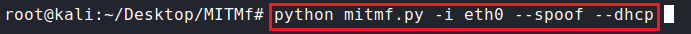

Step 2 : Bu saldırıda “MITMf” tool’unu kullanacağız. İndirip kurulumlarını yaptıktan sonra yazacağımız komut şu şekilde;

python mitmf.py -i eth0 --spoof --dhcp

Step 3 : Saldırı aracımız çalışmaya başladı. Dahil olduğumuz ağda bir DHCP Discover paketi gelmesini bekliyoruz.

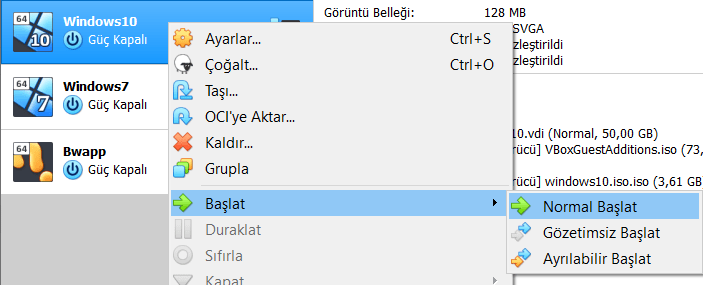

Step 4 : Kurban cihazı açalım.

Step 5 : Kurban cihazı, IP almak isteyeceği için bulunduğu network’e DHCP Discover paketi gönderiyor. Cevap olarak bizden DHCP Offer paketini alıyor, sonrasında bize DHCP Request paketini gönderiyor. Sonrasında kurbana DHCP Acknowledgement paketini gönderiyoruz ve işlem tamamlanıyor!

Step 6 : Kurban cihazında Gateway’ın IP adresine baktığımızda, Default Gateway’ın bizim saldırgan makinemizin IP’si olduğunu görüyoruz.

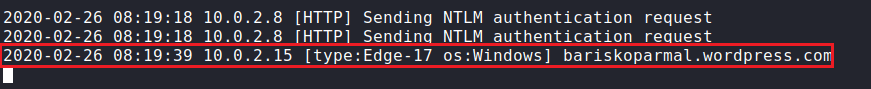

Step 7 : Artık kurban cihazı üzerinde yapılacak olan iletişim&trafikler ilk olarak bizim üzerimizden geçecek. Kurban Explorer ile x websitesine gitmek istediğinde,

Step 8 : Dinlemede olduğumuz MITMf konsolunda bu isteği görüntüleyebiliyoruz.

✓ DHCP Spoofing’in başarılı olarak gerçekleştirilmesinden sonra saldırganın yapabileceği işlemler hayal gücüne ve teknik bilgisine kalıyor.

Bu saldırıya önlem aşamasında ;

• Network üzerinde broadcast olarak paket paylaşımının önüne geçilmeli yani Switch üzerinde PortSecurity aktif edilmeli,

• Switch üzerinde DHCP Snooping özelliği aktif edilmelidir.

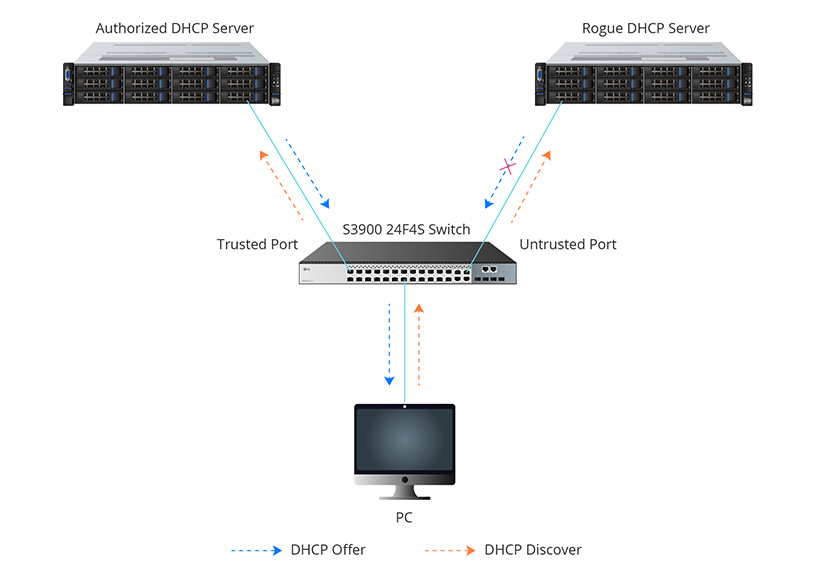

DHCP Snooping : Layer 2 Switch’imizde DHCP Snooping’i aktif ettiğimizde tüm portlar untrusted(Güvenilmeyen) moda geçer. Bu sayede untrusted portlar üzerinden gelen DHCP Sunucu Paketleri(Offer, Acknowledgement) Switch’imiz tarafından DROP hale getiriliyor böylelikle bu paketler son kullanıcıya ulaşamıyor.

DHCP Snooping özelliğini aktif hale getirdikten sonra gerçek DHCP sunucumuzun hangi port üzerinden paketler göndereceğini Switch’imize belirtip o portu trust(Güvenilir) hale getiriyoruz. Bu trust portlar üzerinden DHCP Sunucu Paketleri son kullanıcımıza iletilebiliyor. Şöyle ki ;

Görselden anlaşılacağı üzere DHCP İstemci Paketleri(Discover, Request) unTrust port üzerinden broadcast olarak ağa iletilebiliyor. Fakat bu paketlere cevap olarak gönderilecek olan DHCP Sunucu Paketleri(Offer, Acknowledgement) sadece Trust portlar üzerinden geliyorsa son kullanıcıya ulaşabiliyor.

0x024

Yorum bırakın